Vigilad@s

Vigilar y perseguir para desmovilizar

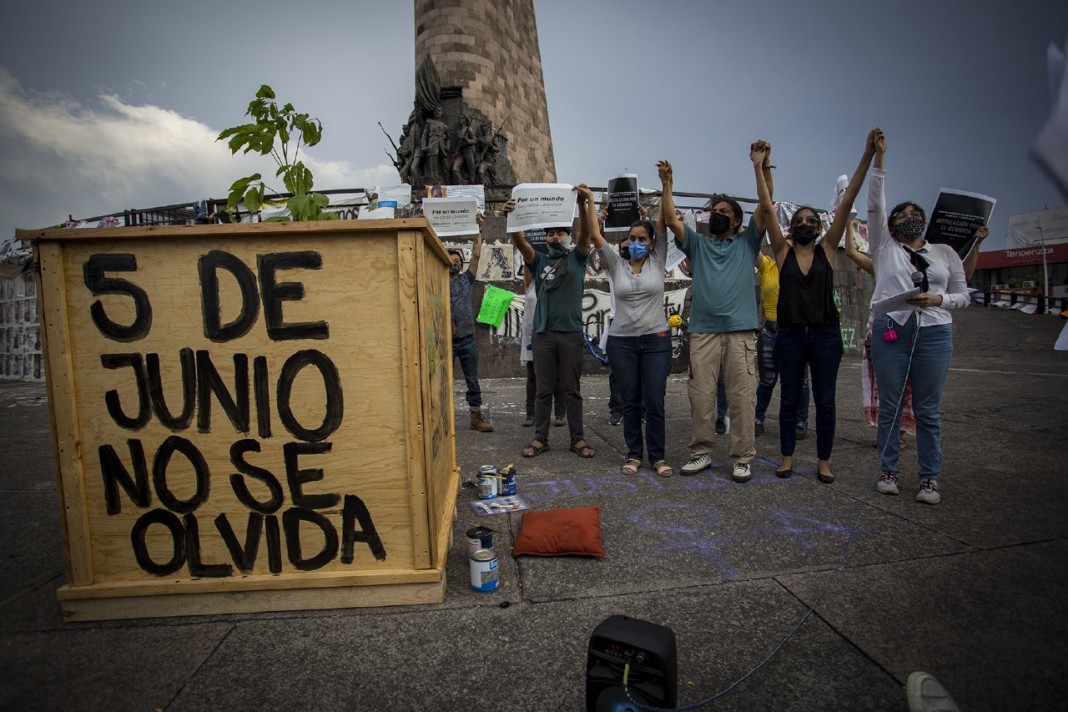

“Los hechos del 5 de junio movieron muchas cosas en Guadalajara y en particular las vidas de las personas que participamos en esto”, confiesa Inés M., quien reconoce que el Gobierno de Jalisco, a cargo de Enrique Alfaro Ramírez no sólo replicó la estrategia ya conocida de “silenciar y amedrentar” a los movimientos de protesta social emergentes, sino que además, decidió implementar otros mecanismos para perseguir y vigilar a las personas que estaban dispuestas a continuar organizándose.

Inés M. es una de las mujeres sobrevivientes de los actos de violencia policial, detenciones arbitrarias, tortura y desapariciones forzadas en contra de más de 80 personas el 5 de junio de 2020 en las inmediaciones de la Fiscalía del Estado de Jalisco.

Aunque al inició se creyó que se trataba de una respuesta oficial para acallar el movimiento de indignación y exigencia de justicia por la ejecución extrajudicial de Giovanni López en manos de policías de Ixtlahuacán de los Membrillos, la serie de eventos documentados por distintos organismos de derechos humanos públicos y de la sociedad civil, así como por los propios testimonios de sobrevivientes, dejaron al descubierto una operación estratégica e ilegal con el objetivo de conseguir el acceso a los dispositivos celulares de las personas manifestantes para extraer información que pudiera incriminarles.

“Los actos de tortura tanto física como psicológica que vivieron las personas que fueron detenidas y desaparecidas de manera forzada, precisamente eran con la intención de acceder a sus dispositivos telefónicos”, explica Denisse Montiel, abogada acompañante especialista en derechos humanos y tortura, co-directora del Centro de Justicia para la Paz y el Desarrollo (CEPAD).

Estas prácticas quedaron documentadas también en el Informe Especial sobre las Violaciones a Derechos Humanos cometidas durante las manifestaciones ocurridas en Guadalajara del 4 al 9 de junio de 2020 de la Comisión Estatal de Derechos Humanos en Jalisco (CEDHJ). El documento reconoce que “personal de seguridad pública y de la Fiscalía Estatal realizó actos ilegales y represivos cometidos en agravio de las personas que pretendían manifestarse y de aquellas que, sin participar en dicha manifestación, fueron también víctimas de esas arbitrariedades“.

Los hechos sucedieron la tarde del 5 de junio, mientras se desarrollaba la segunda manifestación pública en rechazo a la brutalidad policial y la exigencia de justicia para Giovanni López. El modus operandi utilizado por estos elementos de la Fiscalía del Estado de Jalisco consistió en lo siguiente:

“… en privar de su libertad y ocultar a varias personas, subirlas por la fuerza a camionetas y vehículos sin placas, quitarles o destruirles sus pertenencias; particularmente teléfonos celulares, amenazarlos e intimidarlos de causarles daño a su integridad personal, y llevarlos a diferentes lugares alejados del área de la manifestación donde los dejaron a su suerte y, en muchos casos, sin saberse de su paradero o destino”, detalla el reporte elaborado por la CEDHJ.

Esta serie de acciones se tradujeron, denunció el organismo, en “violaciones graves de los derechos humanos”. El informe revela también que el 75% de las personas sobrevivientes afirmaron haber sido despojadas de sus pertenencias, principalmente para la revisión de sus teléfonos celulares.

A quienes les despojaron de sus celulares, los agentes de la Fiscalía del Estado de Jalisco, les exigieron que los desbloquearan, revisaron sus mensajes, redes sociales y llamadas realizadas, versa el informe.

***

Cacería de brujas: El supuesto grupo de WhatsApp “Quemenlos a todos”

Denisse Montiel explica que esta maquinaria de Estado echada a andar a través de las fuerzas de seguridad pública municipal y estatal intentó ser justificada por la autoridad como una estrategia para identificar e indagar qué personas habían participado en los “actos de violencia” de la manifestación del 4 de junio afuera de Palacio de Gobierno, puntualmente, el atentado con fuego a un policía:

“Estos actos de controlar y acceder a estos dispositivos fueron con esa intención de encontrar esos “grupos de organización” y dar con las personas que propiciaron u organizaron la movilización del 4 de junio, de manera particular, estos actos de quema al policía”, explica la abogada.

Esa fue una de las “narrativas oficiales de justificación” para la represión de la protesta social del 5 de junio.

“Ellos entregaron sus dispositivos y posteriormente también entregaron la información personal de acceso. Les pedían que ellos mismos desbloquearan o también que fueran apuntando sus contraseñas para poder acceder posteriormente a esos dispositivos”, señala la abogada.

La Fiscalía, a través de sus elementos de seguridad, querían encontrar “algún tipo de evidencia que pudiera llevar a justificar el operativo que estaban realizando” aunque “claramente, no hubo tales evidencias”, advierte Montiel.

Y aquellas evidencias que presuntamente consiguieron las autoridades fueron maquiladas de forma ilegal. Entre los testimonios recolectados por las organizaciones de la sociedad civil y las agrupaciones de sobrevivientes, una de las personas detenidas arbitrariamente durante el operativo del 5 de junio fue obligada a firmar una carta, una especie de declaración falsa, que reconocía que formaba parte de un grupo de WhatsApp cuyo nombre podía ser “quemenlos a todos” o “quemenlo todo”, y que era supuestamente donde se había convocado a la concentración.

A esta persona le condicionaron su salida de detención y la entrega de sus pertenencias a cambio de la firma del documento.

“Que quede claro que ese es un grupo que la Fiscalía mencionó, nadie de las personas que estábamos ahí hemos escuchado, ni habíamos escuchado de un grupo de estas características” afirma Inés.

CEPAD, dio seguimiento cercano a las personas sobrevivientes de los días 4, 5 y 6 de junio de 2020, así como a las detenciones arbitrarias y tortura del 28 de mayo de 2004, cuando policías de esta corporación de seguridad retuvieron ilegalmente a 70 personas que protestaban durante la III Cumbre de América Latina, el Caribe y la Unión Europea. Además de otros casos puntuales de personas privadas de la libertad ilegalmente a través de prácticas de tortura.

Desde esta experiencia, Denisse Montiel, abogada experta en acompañamiento a casos de tortura en la entidad, explica que lo sucedido durante el 4 de junio a las afueras del Palacio de Gobierno fue “una jornada de represión” que las fuerzas de seguridad ejecutaron, lideradas por las instrucciones del Gobierno estatal, hasta llevar a la escalada de violencia que vivieron personas manifestantes, transeúntes y elementos de seguridad. Si bien, se pudo haber contenido, la estrategia empleada por la policía buscaba la confrontación.

El atentado con fuego a un policía por parte de una persona encapuchada que, hasta la fecha no ha logrado ser identificada, no tiene ninguna justificación, señala la abogada, sin embargo, fue un elemento clave en el discurso oficial y las prácticas de castigo documentadas en los días posteriores, incluso, sobre el operativo para decomisar celulares y extraer la supuesta información con la que se buscaba incriminar a las personas manifestantes.

De la misma forma que cualquier violación a derechos humanos, especialmente, aquellas que son graves violaciones a derechos humanos, no puede ser tolerada y tampoco justificada “no se pudo haber justificado que montaron todo este operativo o que realizaron ese decomiso de celulares para poder indagar esta información”, advierte la co-directora del CEPAD.

“El acceso a mecanismos de comunicación telefónica solamente son posibles de realizarse a través de la autorización de un juez”, afirma Montiel. En ese sentido, el artículo 252 del Código Nacional de Procedimientos Penales establece que requieren autorización del juez de control los actos de investigación consistentes en intervención de comunicaciones privadas. Mientras que, el artículo 276 dispone que los jueces en ningún caso admitirán comunicaciones que violen el deber de confidencialidad.

Por lo tanto, “la Fiscalía no lo podía hacer por motu proprio, sino que tuvo que haber esa autorización previa… ni siquiera esa justificación para indagar la existencia de esos grupos era válida, ni era legal, ni era jurídicamente aceptable, sino que todo fue de manera arbitraria”.

***

¿Qué hicieron con los teléfonos?

Los elementos de la Fiscalía que detuvieron a Inés, a su pareja y a su hermana el 5 de junio de 2020 no tuvieron acceso físico a su equipo celular, aunque esto no impidió que la activista fuera víctima de este hostigamiento y vigilancia física después.

Durante su detención arbitraria en la vía pública, Inés tuvo en todo momento su celular e, incluso, antes de que se la llevaran a bordo de una camioneta, pudo llamar a sus familiares para contarles lo que estaba pasando. Narra que unas personas la observaban desde una de las fábricas que rodean la zona industrial, su instinto fue lanzarles su teléfono, con la intención de que ellas lo recogieran, “les grité mi nombre, mis datos, el nombre de mi mamá… Yo lo que no quería era justamente que la policía lo tuviera ni un minuto, o sea, para mí era preferible subir allí sin celular. Y fue buena idea, porque además mi mamá habló a mi celular, le contestaron y le dijeron, “sí, está en la Fiscalía y aquí tenemos el teléfono”.

Así logró recuperar su celular después.

En Las Jaulas, como se identificó a la zona del patio dentro de las instalaciones de la Fiscalía de Jalisco a donde llevaron a las más de 80 personas detenidas arbitrariamente ese día, Inés recuerda cómo los agentes les obligaban a desbloquear sus teléfonos y a acceder a sus perfiles de redes sociales y aplicaciones de mensajería instantánea, de la información que obtenían dependía “si se quedaban con los dispositivos o no”, es decir, si los regresaban a las personas o si los decomisaban e ingresaban a las oficinas de Fiscalía.

“Etiquetaban el teléfono y le ponían el nombre de la persona y decían esto se quedan, mañana vienen por ellos, entonces ahí es donde ya lo metían a la dependencia. Los celulares que retiraban, los perdíamos de vista”, afirma Inés.

SocialTIC fue una de las organizaciones solidarias que brindaron acompañamiento en materia de seguridad digital a las personas sobrevivientes de los eventos del 5 de junio de 2020. Esta organización no gubernamental mexicana se enfoca en el uso seguro y estratégico de la tecnología y su trabajo de incidencia lo realizan directamente con personas periodistas, activistas y defensoras de los derechos humanos.

Paul Aguilar, su coordinador del Área de Seguridad Digital, precisa que, si bien, en aquel momento SocialTIC no tenía la capacidad técnica de hacer un análisis forense a profundidad que le permitiera confirmar con exactitud qué tipo de tecnología pudieron utilizar en los dispositivos celulares decomisados, por las características de todo lo sucedido el 5 de junio de 2020, es decir, el contexto de las detenciones, los testimonios de las personas sobrevivientes y algunos eventos registrados sobre aquellos celulares que fueron retenidos por la autoridad “sí hay una sospecha de que los dispositivos fueron de alguna manera vulnerados”.

El coordinador de Seguridad Digital de SocialTIC explica que para el momento en el que sucedieron los hechos del 4, 5 y 6 de junio ya existía evidencia del uso de tecnologías de espionaje por parte de los gobiernos y operadas a través de las instancias de seguridad, prueba de ello es el uso de Pegasus, en contra de personas defensoras y periodistas durante la administración Federal de Enrique Peña Nieto.

En el caso de Jalisco, esta investigación ha revelado que durante el gobierno de Enrique Alfaro se han adquirido tecnologías de vigilancia de manera recurrente desde el año 2019. Y hasta 2023, cuatro dependencias, entre ellas la Fiscalía del Estado de Jalisco, se han beneficiado de las compras de varios tipos de software, cuyos fines van desde la extracción de información hasta la geolocalización y monitoreo en tiempo real. No obstante, la documentación por parte de organizaciones como la Red en Defensa de los Derechos Digitales (R3D), confirmó la adquisición de este tipo de tecnologías desde el 2014, en la administración de Aristóteles Sandoval.

No obstante, “no hay tanta evidencia como se cree”, reconoce Paul, ya que la existente se concentra en contratos de adquisiciones y compra de estas tecnologías. Su diseño sofisticado y cifrado – que en su mayoría no deja rastro- por parte de las empresas creadoras, así como el manejo discrecional que hacen las autoridades que las compran y utilizan, hace difícil el acceso a evidencia técnica que permita, incluso, a través de análisis forenses confirmar el uso de estas herramientas en los dispositivos intervenidos “es aún todo un tema de estudio”, afirma el coordinador del Área de Seguridad Digital de Social TIC.

Paul es claro en señalar que pueden caracterizarse dos tipos de tecnologías: las de vigilancia y las de espionaje. Las primeras, permiten monitorear a una persona sin ser intrusivo en su información, mientras que, las segundas, sí requieren vulnerar las comunicaciones privadas y, por ende, sus dispositivos, una práctica que además es ilegal.

En esa tesitura y en virtud del acompañamiento brindado por SocialTIC a las personas sobrevivientes, existe la presunta sospecha de que la Fiscalía del Estado de Jalisco utilizó una herramienta de extracción de información, parecida al software UFED.

Estas tecnologías, advierte Paul, se asemejan físicamente a una “caja” o “cajitas”, a las cuales se conecta el dispositivo que se busca vulnerar. Lo que hacen es romper las contraseñas de éstos y extraer toda la información que se encuentra ahí: datos de contacto, archivos, documentos, pero también “robar inicios de sesión”.

Al robar el inicio de sesión de una cuenta “ya no es necesario tener una contraseña o la verificación de dos pasos de la persona, sino que puedes simular que tú eres esa persona porque la cuenta ya está autenticada, ya hay una sesión iniciada”, afirma Paul.

De esta manera, a través de los testimonios recuperados por SocialTIC, las personas sobrevivientes informaron haber identificado que los inicios de sesión de sus cuentas de Facebook estaban enlazadas a otros dispositivos y que habían comenzado a recibir algún tipo de acoso hacia sus familiares, personas cercanas, amistades y parejas.

“Eso nos permite hilar que dentro de las sospechas se pudo haber utilizado este tipo de tecnologías que extraen información de los dispositivos y que luego se pueden utilizar, ya sea para suplantar la identidad -en este caso los inicios de sesión- y seguir extrayendo información de otras fuentes como redes sociales, correos o una nube personal”.

El uso de tecnologías de vigilancia por dependencias de seguridad del Estado debería estar sólo destinado a identificar crímenes o potenciales crímenes, es decir, para salvaguardar la seguridad de las personas, no obstante, son utilizadas de manera abusiva e ilegal para vigilar a personas que no tienen antecedentes criminales, pero que significan un “riesgo potencial” para el Estado por sus labores de incidencia.

Es importante advertir, como revela esta investigación, que la Fiscalía del Estado de Jalisco adquirió UFED hasta el 21 de julio de 2020, a más de un mes de los eventos del 4, 5 y 6 de junio; sin embargo, el Gobierno de Jalisco, a través del Instituto Jalisciense de Ciencias Forenses (IJCF) ya contaba con este software desde el año 2019.

Por otro lado, UFED puede extraer la información de los dispositivos sin necesidad de tener conocimiento de las contraseñas o inicios de sesión, como explica Paul de SocialTIC. Sin embargo, la serie de hechos registrados por las organizaciones y las personas sobrevivientes demuestran dos cosas: 1) que no todos los celulares fueron entregados a sus propietarios o propietarias (como se expondrá a continuación) y 2) que las personas sobrevivientes experimentaron acoso digital y vigilancia después del decomiso ilegal de sus dispositivos.

***

El objetivo: desmovilizar

“La estrategia de Estado tenía que ver no solo con silenciar, sino también con amedrentar, desmovilizar y por eso creo que se inserta en una estrategia de terror de Estado (…)”, explica Inés, quien a cuatro años de estos hechos hoy forma parte de 5 de Junio Memoria, un colectivo de sobrevivientes de los días 4, 5 y 6 de junio de 2020, que buscan el no olvido, la justicia y la reparación.

Estas estrategias de “terror de Estado”, como las nombra Inés, se conjugaron con otros mecanismos de persecución y vigilancia que pretendían, según documentaron en el colectivo, dar seguimiento a las personas que estaban participando en las acciones de protesta y que, posiblemente, podrían seguir adelante en otro tipo de organizaciones, “el hecho puso la atención en algunas personas” afirma Inés.

“Se buscaba ver quiénes estaban dispuestos o dispuestas a continuar organizándose, primero de forma quizá como muy institucional y legitimada por el mismo gobierno, pero ya después de forma autónoma, que fue lo que sucedió con 5 de Junio Memoria”.

Al inicio, señala Inés, la vigilancia de la que comenzó a ser víctima, junto a sus compañeros y compañeras de colectivo era física “tan simple como tener a alguien en las reuniones que les reportaba -a la autoridad- lo que se estaba diciendo”, pero después, advierte, fueron escalando a otros espacios de organización pública, pero también en los privados.

Antes del colectivo 5 de Junio Memoria, las personas sobrevivientes de estos eventos se habían organizado a través del colectivo Somos 4, 5 y 6, no obstante, anunciaron su disolución a seis meses de su conformación, señalando en un comunicado que no continuarían apoyando “ninguna actividad gubernamental derivada de los hechos del 4, 5 y 6 de junio”, puesto que, durante este tiempo habían atestiguado prácticas de simulación y manipulación de parte de las autoridades, quienes, incluso, buscaron separarles.

Entre sus razones, reconocieron también haber sido “manipulados por la autoridad estatal” para aparecer en un video junto con el Gobernador de Jalisco, Enrique Alfaro.

El colectivo Somo 4, 5 y 6 nació en julio de 2020, integrado por mujeres, hombres, jóvenes y personas menores de edad, sobrevivientes de estos hechos, tenía como objetivo común: trabajar desde la colectividad para que eventos de violencia y represión policial “no volvieran a repetirse en Jalisco”.

El colectivo participó como coorganizador del Foro Construcción de Paz, Seguridad Ciudadana y Reforma Policial, una acción emanada del gobierno estatal tras el llamado de la Organización de las Naciones Unidas (ONU) a trabajar con las personas víctimas de estos hechos, así como algunas mesas técnicas de trabajo junto a la Secretaría de Planeación y Participación Ciudadana de Jalisco.

Inés encuentra un patrón entre los eventos de vigilancia que experimentaron en esos momentos: entre más cercanía mantenían con autoridades gubernamentales que presuntamente buscaban dar seguimiento al caso en un sentido de justicia y no repetición, parecía que incrementaba el riesgo de estar más vigilados por quienes fueron sus principales agresores: la Fiscalía del Estado de Jalisco: “yo encuentro esa triangulación entre el vínculo que tuvimos con funcionarios que según estaban ahí como que “dándonos la cara” y esa vigilancia física que tuvimos por parte de la Fiscalía”.

“Esos momentos los recuerdo mucho del principio, del primer año de todo lo ocurrido cuando estábamos en las mesas, cuando sí, justo, teníamos relación con funcionarios”.

No olvida un evento en particular. Se encontraba junto a otras de sus compañeras y compañeros sobrevivientes, habían salido de una de las mesas de trabajo con autoridades de la Secretaría de Participación ciudadana y de Gobierno, estaba en un espacio público, cuando dos camionetas se estacionaron cerca de la avenida más cercana y de éstas bajaron personas armadas vestidas de civil:

“Primero llegó una camioneta que era como de la Fiscalía, se bajaron dos personas, una mujer y un hombre y traían toda la pinta de ser ministeriales, o sea, la actitud, sobre todo la ropa, no tanto el uniforme, sino más bien como como caminan, traen armas, pero acá en el cinturón. Luego llegó otra camioneta, también se empezaron a bajar dos o tres personas y lo que empezaron a hacer en ese momento estos policías fue empezar a rodearnos. Estaban haciendo un perímetro primero de un lado y luego del otro. Estábamos rodeadas, no era tan encima sino por ahí y escuchando todo y justo era una plática relacionada con la reunión”.

Estas labores de vigilancia y persecución trascendieron los espacios públicos hasta alcanzar los espacios privados de las personas sobrevivientes. Ellas reportaron que camionetas, muy parecidas a las utilizadas durante las detenciones arbitrarias y desapariciones de aquellos días, merodeaban sus casas, en otro casos, incluso, las personas a bordo bajaban la ventana y señalaban directamente la puerta o la ventana de sus viviendas.

El registro de estos eventos, hacen parte de las evidencias que permiten sospechar a las personas sobrevivientes y sus acompañantes que el acceso a sus dispositivos celulares por parte de elementos de la Fiscalía de Jalisco posibilitó el amedrentamiento y las prácticas de vigilancia posterior que experimentaron individualmente, así como hacia sus círculos cercanos, dejándoles en completo estado de vulnerabilidad, asegura Denisse Montiel:

“Este acceso a los dispositivos les colocó en una situación de vulnerabilidad, no solamente a ellas, a ellos mismos, sino también a todas las personas que tenían de redes familiares, amistades y que, de acuerdo a los testimonios brindados, hubo posteriormente esta situación de acoso y hostigamiento”.

En sus palabras “no es posible entender cómo se logró identificar a todos sus círculos cercanos -de los sobrevivientes- sin haber tenido acceso a estos dispositivos”.

Los intentos de “entrega” de los celulares la misma noche del 5 de junio, de acuerdo con los testimonios de las personas sobrevivientes, fueron parte de esta misma estrategia, señala la defensora. Las personas sobrevivientes, empezaron a recibir llamadas a sus casas, a sus amistades o a sus vínculos familiares, donde personas desconocidas les decían que “se habían encontrado” sus celulares en las inmediaciones de la Fiscalía y que querían entregarlos. “No se identificaban como servidores públicos, sino que se hacían pasar por personas comunes que transitaban por esas calles”.

Estas personas les citaban en cierto lugar para hacer la entrega. Quienes acudieron, se dieron cuenta de que eran propios elementos de la Fiscalía. Y quienes decidieron no acudir se cuestionaron: “no es posible que el dispositivo lo haya tenido una tercera persona ajena cuando la última persona que tuvo el dispositivo y que me forzó a darlo fueron elementos de la Fiscalía”.

Durante las semanas posteriores siguieron experimentando una combinación de acciones de vigilancia física en sus domicilios particulares y hostigamiento vía las líneas telefónicas de sus familiares y amistades.

Este hostigamiento y vigilancia es un “recordatorio constante” manifiesta Denisse Montiel, puesto que, las personas sobrevivientes que decidieron organizarse por continuar con la exigencia de justicia siguieron recibiendo llamadas intimidatorias a sus números celulares y teléfonos fijos en “momentos concretos” de la lucha como en los aniversarios del también llamado “Halconazo tapatío” y en el marco de las acciones de memoria y exigencia de justicia.

“No pasó este aniversario, pero sí pasó en los tres anteriores, cercano a la fecha y posterior a ésta, uno o dos meses antes y luego uno o dos meses después, son llamadas que recibimos tanto en casa como en celulares. Contestamos y son gritos, parece que hay una persona secuestrada y piden ayuda, pero como colgamos de inmediato no hay mucho seguimiento de lo que nos dicen” comparte Inés.

Los perpetradores intentan hacerles saber que aquí siguen y que pueden volverles a hacer daño, dice Denisse y explica que estas prácticas de vigilancia tienen el objetivo de atemorizar y desmovilizar.

Al respecto, recuerda que algunas de las personas detenidas arbitrariamente y desaparecidas de manera forzada ya formaban parte de redes y colectivas para la defensa de los derechos humanos, por lo que, estas acciones, “les hizo frenar también de manera grupal”.

“Claramente que este objetivo se vio materializado en muchas ocasiones. No es casual que más de 100 personas hayan sido detenidas víctimas de tortura o desaparecidas de manera forzada el 4, 5 y 6 de junio y a la fecha sea un grupo muy pequeño de personas las que sigan movilizándose” reflexiona.

**

Frente a la impunidad, las estrategias de seguridad digital

A través del uso de ciertas herramientas de vigilancia masiva, los gobiernos pueden decidir si monitorear a una población completa, a un grupo de personas o a un perfil en particular, en el contexto mexicano, asegura Paul, se ha centrado en periodistas, activistas o personas defensoras de derechos humanos.

Estas herramientas son tan sofisticadas, señala Denisse Montiel del CEPAD, que “ha sido casi imposible conseguir pruebas concretas” que les permitan como personas defensoras de los derechos humanos y organizaciones comprobar que han sido víctimas de estas tecnologías, pese a que tengan sospechas.

“Se tienen claros estos análisis a través del acompañamiento que hemos tenido de personas expertas en seguridad digital, que nos llevan a esas conclusiones, sin embargo, también ha sido muy complejo tener los indicios suficientes para iniciar una investigación judicial” reflexiona la abogada. Y es que ella es determinante en reconocer que esta incertidumbre de “no saber qué está ocurriendo” con sus dispositivos y comunicaciones, se mezcla con el componente de la impunidad.

Pese a que en el marco jurídico mexicano, las medidas de vigilancia, como el acceso a los metadatos de las comunicaciones y la geolocalización de los equipos de comunicación móvil se encuentran regulados, los software maliciosos o malware, no. Situación que resulta contradictoria, ya que las organizaciones de la sociedad civil, personas defensoras y periodistas han expuesto su uso por parte de distintas autoridades federales y estatales.

Por otro lado, cuestiona Denisse Montiel, el Mecanismo de Protección para Personas Defensoras y Periodistas “solamente entiende la seguridad desde el componente de seguridad física y, por lo tanto, todas las medidas de protección que brinda están centradas hacia allá”.

“No tiene ningún componente de seguridad digital, frente a este escenario, nos coloca en mayor situación de vulnerabilidad” sentencia. Y no se equivoca.

El Mecanismo Federal de Protección para Personas Defensoras de Derechos Humanos y Periodistas sólo contempla tres tipos de agresiones: secuestro o privación ilegal de la libertad, agresión física y amenazas. De igual manera, la Secretaría de Gobierno de Jalisco, informó a través de la solicitud de acceso a la información 16-26/2024, que, los reportes o quejas de periodistas y personas defensoras de derechos humanos por acciones de videovigilancia e intervención de las comunicaciones es “igual a cero”, aunque no declara como inexistente esta información.

Sólo la Comisión Nacional de Derechos Humanos (CNDH) informó que mantiene 12 expedientes abiertos por “inobservar las formalidades para la realización de la intervención de las comunicaciones”. Así como la emisión de la Recomendación General 47/2022 del 25 de mayo de 2022, sobre la el tema Pegasus, donde observó: 1) la ausencia de regulación jurídica para la adquisición y uso de tecnologías para la vigilnacia, 2) la intervención y recolección de datos de personas en territorio nacional y su impacto en la libertad de expresión, y 3) la violación al derecho a defender derechos humanos y su vinculación al deber de cuidado a cargo del Estado Mexicano.

“No se han creado mecanismos de respuesta efectivos ante estas situaciones”, señala Denisse y advierte que éstas en su mayoría han venido de parte de la sociedad civil, quienes han brindado el acceso a estrategias de fortalecimiento y adquisición de conocimientos para superar la brecha que existe en esta materia.

“Mis comunicaciones personales cambiaron y se configuraron en torno a este hecho”, asegura Inés y agrega que ya no siente miedo, estas estrategias son un método preventivo que le ha funcionado y le ha funcionado a sus personas más cercanas. Su sentir sincero es que, luego de tanto, su preocupación mayor es que esta vigilancia digital comprometa su seguridad física o la de sus seres queridos.

Por ello, Inés ha tenido que cambiar sus formas de comunicarse no sólo dentro de sus labores de activismo y defensa de derechos humanos, sino también dentro de sus espacios familiares y de amistades. No importa si se trata de planear la reunión del sábado u ofrecer una entrevista, ella ha aprendido a hacerlo a través de plataformas y aplicaciones que le garanticen líneas de comunicación cifrada y segura, como Signal o llamadas de WhatsApp, también Meet o Jitsi.

En cuanto a su información pública en redes sociales, explica que ha incorporado o ha mantenido ciertos candados y restricciones posibles en sus perfiles personales, entre ellas mantener sus fotografías privadas o sólo brindarles acceso a aquellas personas que ella decide, no aceptar permitir que personas ajenas a sus círculos le encuentren o puedan enviarle solicitudes de amistad y no publicar datos sensibles o que la pongan en vulnerabilidad.

***

Esta pieza forma parte del reportaje Vigilad@s: Jalisco invierte millones en tecnologías para vigilar y monitorear realizado por ZonaDocs con el apoyo de la Red en Defensa de los Derechos Digitales (R3D).

***

Este documento se ha realizado con la ayuda financiera de la Unión Europea. Su contenido es responsabilidad exclusiva de ZonaDocs y en modo alguno debe considerarse que refleja la posición de la Unión Europea.